Cybersecurity

Schutz auf höchstem Niveau

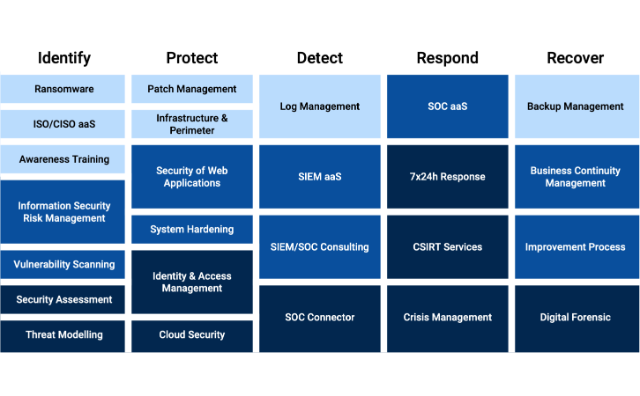

Wir sichern Ihre Infrastruktur, Ihre Daten und Ihre Kunden und schützen sie vor Angriffen. Vom Design bis zum Betrieb sind wir Ihr Partner für alle Bereiche der Cybersecurity und integrieren diese bereits in der agilen Softwareentwicklung.

Schützen Sie sich vor der täglich zunehmenden Gefahr

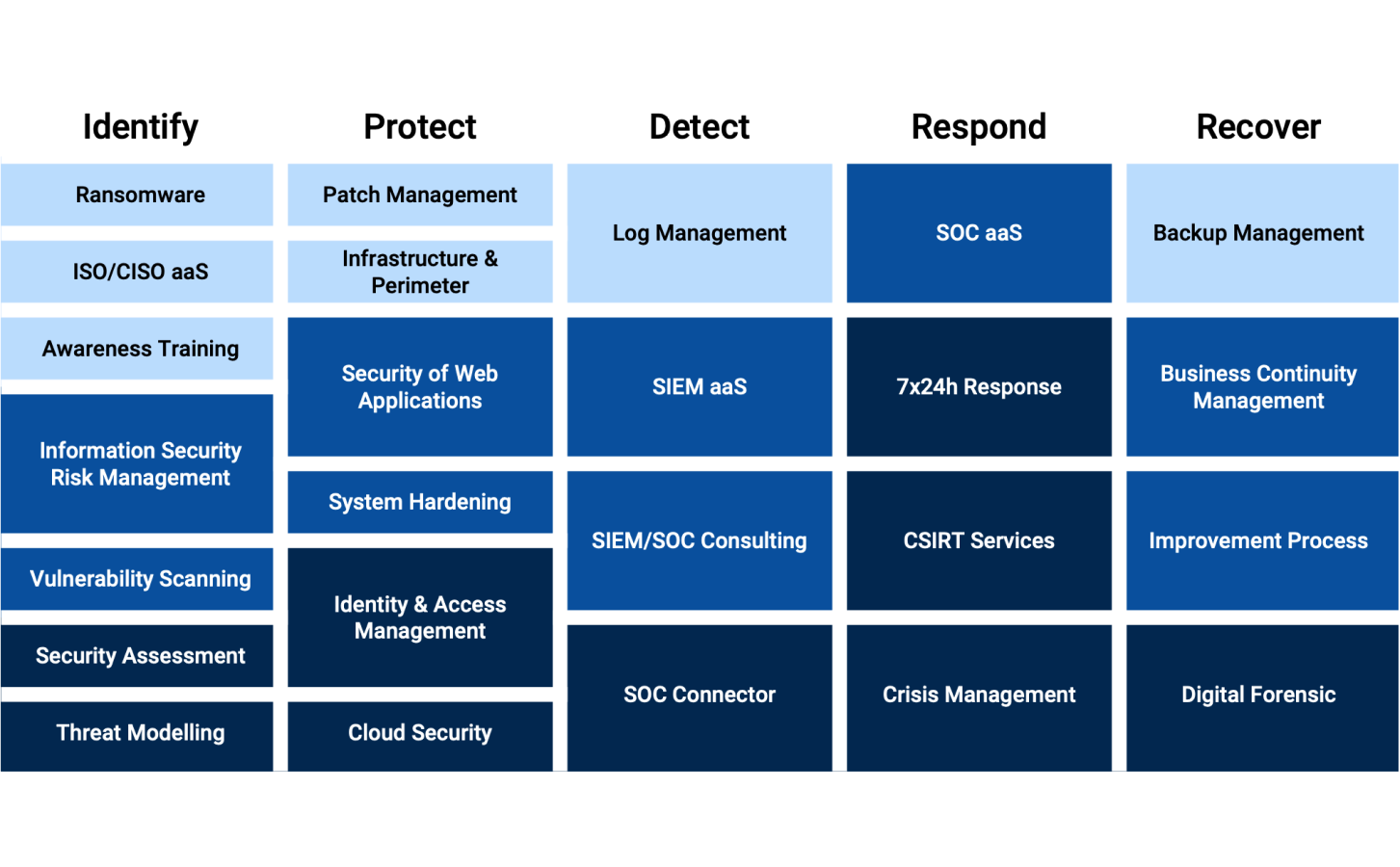

Cyberangriffe wie Ransomware und Phishing oder Datenschutzverletzungen und Data Leaks erschüttern fast täglich das Vertrauen in die digitale Welt. Weltweit gibt es 580 Passwortangriffe pro Sekunde, beim Bundesamt für Cyber Security gehen pro Tag bis zu 350 Angriffs- und Bedrohungsmeldungen ein. In unserem ganzheitlichen Ansatz integrieren wir alle Aspekte von Cybersecurity und bieten Schutz aus einer Hand mit einer hohen Nutzerfreundlichkeit.

Punktgenaue Sicherheit

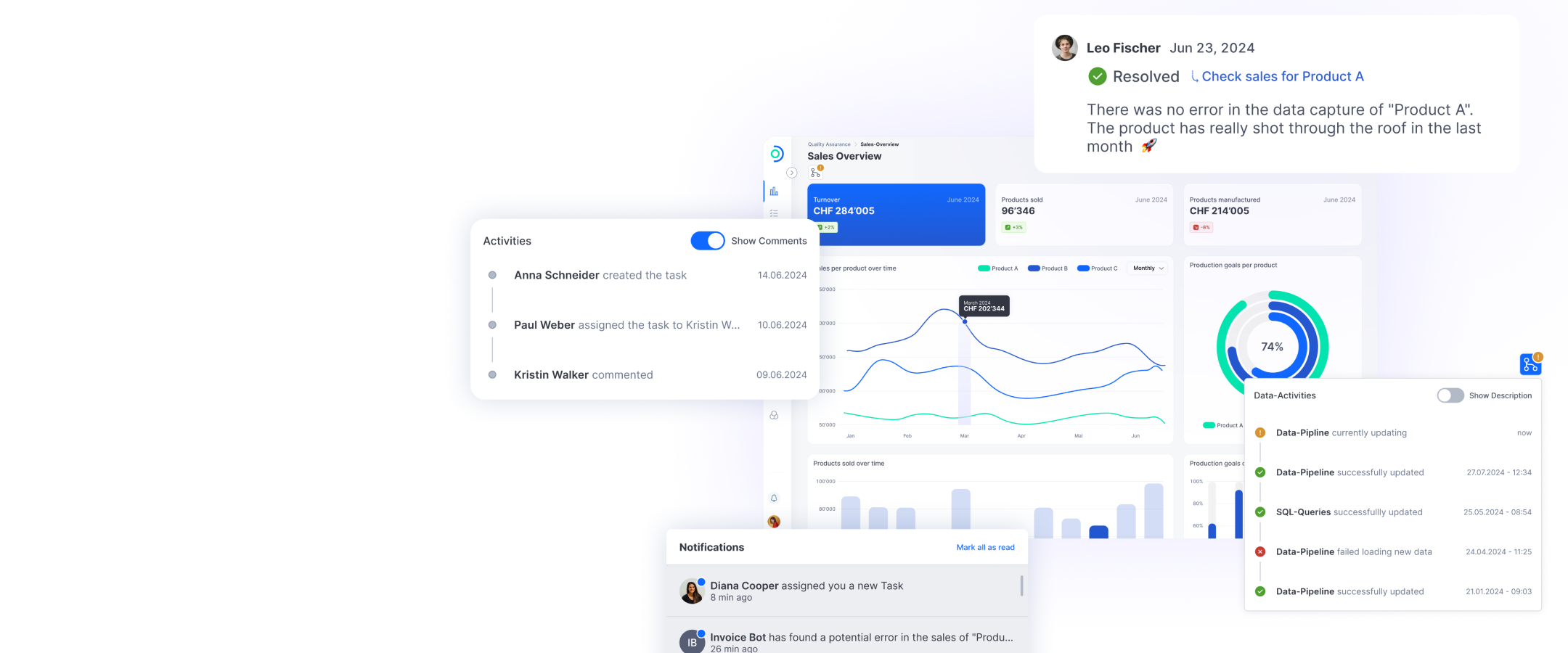

Mit unseren drei Security-Service-Pakten bieten wir optimalen Schutz für jedes Sicherheitsbedürfnis:

Basic Advanced High Secure

Jetzt das neue ti&m special «Digital Trust» gratis herunterladen.